Cine poate avea controlul computerului tău în cazul unor atacuri de tip „zero-day”

5246

5246

Practica ne-a arătat că orice sistem, indiferent cât de bine considerăm că este securizat, are sau poate dezvolta în timp o ”fisură” care-i va periclita gradul de siguranță.

Tehnologia evoluează pe zi ce trece și noi metode de a ne proteja mai bine în mediul online sunt dezvoltate de specialiști din întreaga lume, însă chiar și așa, pe măsură ce evoluția tehnologiei capătă un trend ascendent, căile de atac nu doar se înmulțesc, ci atacurile în sine se intensifică.

De când au apărut primele computere, care aveau dimensiuni impresionante și funcționalități limitate, și până în momentul de față, tehnologia a evoluat extraordinar de mult, acum putând ține efectiv în mână mașinării extrem de sofisticate, dar pe de altă parte vulnerabile. Sunt prezente peste tot în viața noastră, iar securitatea lor afectează securitatea tuturor domeniilor.

În anul 1971 au apărut primii viruși în mediul electronic care, de atunci au devenit tot mai complecși.

Ca sistem de apărare împotriva acestor viruși, au luat naștere programele antivirus, care acum sunt, de multe ori, preinstalate pe dispozitivele mobile sau pe stațiile de lucru. Acestea au grade diferite de eficiență sau de acoperire, însă pentru atacurile comune sunt foarte utile.

În cazul unor atacuri de tip „zero-day”, în care o amenințare cibernetică este atât de nouă, pot să nu existe mecanisme de protecție. Pentru astfel de situații, în care semnătura virusului sau modelul de atac nu sunt cunoscute, sunt necesare mecanisme de protecție suplimentare. Acestea sunt cerute în special în domenii unde securitatea datelor este deosebit de importantă, iar un exemplu bun îl reprezintă protecția informațiilor clasificate.

Prin proiectul SABOTORE - "Canal securizat între dispozitivele I/O și unitatea de procesare pentru extinderea securității software", certSIGN în parteneriat cu Universitatea Politehnică București au dezvoltat mecanisme suplimentare de protecție a datelor, care să asigure securitatea acestora chiar și în situațiile în care sunt stocate pe un calculator infectat cu un virus.

SABOTORE implementează o arhitectură hardware și software care să permită realizarea unui canal securizat de comunicații cu procesoarele moderne. Soluția propusă folosește arhitectura Intel SGX, ce permite utilizatorilor să execute orice program într-un mod protejat, denumit enclavă.

Atunci când această funcționalitate este activată, programul aflat în execuție este protejat, prin intermediul hardware-ului, de o serie mare de atacuri, printre care atacuri provenite din zona sistemului de operare sau a altor aplicaţii ce rulează pe calculator.

Rezultatul proiectului SABOTORE a fost, pe lângă dezvoltarea software, realizarea unui produs hardware sub formă de stick USB, care atunci când este conectat la computer poate oferi o protecție suplimentară pentru anumite acțiuni pe care le desfășori pe stația de lucru.

Există 3 scenarii pentru care acesta a fost conceput:

1. Imprimarea documentelor criptate

Acest scenariu se adresează în special zonei informațiilor clasificate, documentelor ce aparțin structurilor de securitate națională, precum cele din Sistemul Național de Apărare.

Aceștia au de gestionat deseori documente criptate, iar hardware-ul SABOTORE facilitează trimiterea acestor documente către o imprimantă, într-un mod securizat, fără a fi accesibile pe calculatorul de pe care se realizează imprimarea. Abia în urma tipăririi, acele informații pot fi citite.

2. Trimiterea de documente criptate către un hard disk

Acest scenariu seamănă cu cel anterior, în sensul că adresează același tip de documente, criptate, însă hardware-ul SABOTORE nu face legătura către o imprimantă, ci către un hard disk, pe care documentele pot fi salvate, de asemenea, în mod securizat.

3. Semnarea electronică a documentelor

Semnarea electronică a documentelor se realizează în mod sigur, folosind dispozitive criptografice acreditate și certificate. Utilizatorii sunt instruiți să acorde o atenție deosebită măsurilor de securitate de pe calculatoarele folosite pentru a semna documente, pentru a nu exista pericolul ca documentele să fie alterate înainte de semnare.

Complementar sistemelor de securitate preexistente, specifice semnăturilor electronice create folosind token-uri criptografice conectate la calculator, precum și măsurilor de protecție pe care le ia utilizatorul, hardware-ul SABOTORE aduce un plus de siguranţă în cazul proceselor de semnare electronică a documentelor. Astfel, în urma conectării dispozitivului SABOTORE, acesta asigură că informațiile nu ajung la sistemul de operare al calculatorului decât în format criptat, nedescifrabil pentru acesta.

SABOTORE elimină riscurile care țin pe posibilele vulnerabilități ale stațiilor de lucru pe care se află informații sensibile, iar cele trei scenarii descrise mai sus pot fi extinse pentru a răspunde și altor cerințe de business.

21.04.2025

01:38

21.04.2025

01:38

662

Trump speră într-un acord între Ucraina și Rusia: potențiale schimbări la orizont?

662

Trump speră într-un acord între Ucraina și Rusia: potențiale schimbări la orizont?

21.04.2025

09:55

21.04.2025

09:55

78

„Interbellic Fest @ CHIȘINĂU.RO” – un an întreg în spiritul efervescenței culturale interbelice

78

„Interbellic Fest @ CHIȘINĂU.RO” – un an întreg în spiritul efervescenței culturale interbelice

20.04.2025

23:30

20.04.2025

23:30

553

Zelenski acuză violarea repetată a armistițiului de către Rusia și cere oprirea atacurilor asupra civililor

553

Zelenski acuză violarea repetată a armistițiului de către Rusia și cere oprirea atacurilor asupra civililor

20.04.2025

22:55

20.04.2025

22:55

534

Ministrul ceh de externe critică armistițiul de Paște al Rusiei: "O mascare a agresiunii, nu un pas către pace"

534

Ministrul ceh de externe critică armistițiul de Paște al Rusiei: "O mascare a agresiunii, nu un pas către pace"

20.04.2025

22:02

20.04.2025

22:02

725

Fox News, confruntată cu critici după ce a numit Kievul parte a Rusiei în timpul slujbei de Înviere

725

Fox News, confruntată cu critici după ce a numit Kievul parte a Rusiei în timpul slujbei de Înviere

20.04.2025

21:03

20.04.2025

21:03

649

Putin nu prelungește armistițiul de Paște: Încetarea focului expiră la miezul nopții, anunță Kremlinul

649

Putin nu prelungește armistițiul de Paște: Încetarea focului expiră la miezul nopții, anunță Kremlinul

20.04.2025

20:17

20.04.2025

20:17

536

Tudor Bratu aduce trei medalii de bronz Moldovei la Campionatul European de Haltere

536

Tudor Bratu aduce trei medalii de bronz Moldovei la Campionatul European de Haltere

20.04.2025

20:06

20.04.2025

20:06

667

Avioane britanice, în misiune de interceptare a aeronavelor rusești în apropierea granițelor NATO

667

Avioane britanice, în misiune de interceptare a aeronavelor rusești în apropierea granițelor NATO

20.04.2025

18:39

20.04.2025

18:39

661

Ucraina și Rusia se acuză de atacuri în Duminica Paștelui, în ciuda unui armistițiu fragil

661

Ucraina și Rusia se acuză de atacuri în Duminica Paștelui, în ciuda unui armistițiu fragil

20.04.2025

13:59

20.04.2025

13:59

645

Zelenski îndeamnă ucrainenii să nu-și piardă speranța de Paște: „Dumnezeu va avea ziua Sa”

645

Zelenski îndeamnă ucrainenii să nu-și piardă speranța de Paște: „Dumnezeu va avea ziua Sa”

20.04.2025

12:34

20.04.2025

12:34

856

Explozii în Donețk în ciuda armistițiului de Paște declarat de Kremlin

856

Explozii în Donețk în ciuda armistițiului de Paște declarat de Kremlin

20.04.2025

11:27

20.04.2025

11:27

938

Avion Boeing se întoarce în SUA din cauza războiului tarifar dintre Trump și China

938

Avion Boeing se întoarce în SUA din cauza războiului tarifar dintre Trump și China

21.04.2025

01:38

21.04.2025

01:38

659

Trump speră într-un acord între Ucraina și Rusia: potențiale schimbări la orizont?

659

Trump speră într-un acord între Ucraina și Rusia: potențiale schimbări la orizont?

20.04.2025

23:30

20.04.2025

23:30

551

Zelenski acuză violarea repetată a armistițiului de către Rusia și cere oprirea atacurilor asupra civililor

551

Zelenski acuză violarea repetată a armistițiului de către Rusia și cere oprirea atacurilor asupra civililor

20.04.2025

22:55

20.04.2025

22:55

531

Ministrul ceh de externe critică armistițiul de Paște al Rusiei: "O mascare a agresiunii, nu un pas către pace"

531

Ministrul ceh de externe critică armistițiul de Paște al Rusiei: "O mascare a agresiunii, nu un pas către pace"

20.04.2025

22:02

20.04.2025

22:02

720

Fox News, confruntată cu critici după ce a numit Kievul parte a Rusiei în timpul slujbei de Înviere

720

Fox News, confruntată cu critici după ce a numit Kievul parte a Rusiei în timpul slujbei de Înviere

20.04.2025

21:03

20.04.2025

21:03

644

Putin nu prelungește armistițiul de Paște: Încetarea focului expiră la miezul nopții, anunță Kremlinul

644

Putin nu prelungește armistițiul de Paște: Încetarea focului expiră la miezul nopții, anunță Kremlinul

20.04.2025

20:17

20.04.2025

20:17

533

Tudor Bratu aduce trei medalii de bronz Moldovei la Campionatul European de Haltere

533

Tudor Bratu aduce trei medalii de bronz Moldovei la Campionatul European de Haltere

20.04.2025

20:06

20.04.2025

20:06

664

Avioane britanice, în misiune de interceptare a aeronavelor rusești în apropierea granițelor NATO

664

Avioane britanice, în misiune de interceptare a aeronavelor rusești în apropierea granițelor NATO

20.04.2025

18:39

20.04.2025

18:39

659

Ucraina și Rusia se acuză de atacuri în Duminica Paștelui, în ciuda unui armistițiu fragil

659

Ucraina și Rusia se acuză de atacuri în Duminica Paștelui, în ciuda unui armistițiu fragil

20.04.2025

13:59

20.04.2025

13:59

643

Zelenski îndeamnă ucrainenii să nu-și piardă speranța de Paște: „Dumnezeu va avea ziua Sa”

643

Zelenski îndeamnă ucrainenii să nu-și piardă speranța de Paște: „Dumnezeu va avea ziua Sa”

20.04.2025

12:34

20.04.2025

12:34

856

Explozii în Donețk în ciuda armistițiului de Paște declarat de Kremlin

856

Explozii în Donețk în ciuda armistițiului de Paște declarat de Kremlin

20.04.2025

11:27

20.04.2025

11:27

937

Avion Boeing se întoarce în SUA din cauza războiului tarifar dintre Trump și China

937

Avion Boeing se întoarce în SUA din cauza războiului tarifar dintre Trump și China

20.04.2025

11:06

20.04.2025

11:06

918

Putin asistă la slujba de Paște a Patriarhului Kirill, care dorește pace în "Rusia istorică" în ciuda continuării conflictului din Ucraina

918

Putin asistă la slujba de Paște a Patriarhului Kirill, care dorește pace în "Rusia istorică" în ciuda continuării conflictului din Ucraina

20.04.2025

10:02

20.04.2025

10:02

906

Zelenski denunță falsa încetare a focului de Paște declarată de Putin, în timp ce atacurile rusești continuă în Ucraina

906

Zelenski denunță falsa încetare a focului de Paște declarată de Putin, în timp ce atacurile rusești continuă în Ucraina

20.04.2025

09:52

20.04.2025

09:52

735

Maia Sandu îndeamnă la unitate și iertare de Paște în Republica Moldova

735

Maia Sandu îndeamnă la unitate și iertare de Paște în Republica Moldova

20.04.2025

09:46

20.04.2025

09:46

694

Netanyahu reafirmă angajamentul Israelului de a continua conflictul în Gaza până la eliminarea Hamas și eliberarea ostaticilor

694

Netanyahu reafirmă angajamentul Israelului de a continua conflictul în Gaza până la eliminarea Hamas și eliberarea ostaticilor

667

Maia Sandu îndeamnă moldovenii la unitate de Sfintele Paști: "Binele și adevărul vor triumfa"

667

Maia Sandu îndeamnă moldovenii la unitate de Sfintele Paști: "Binele și adevărul vor triumfa"

706

Maia Sandu îndeamnă la solidaritate și iertare de Paște, într-un mesaj emoționant pentru cetățeni

706

Maia Sandu îndeamnă la solidaritate și iertare de Paște, într-un mesaj emoționant pentru cetățeni

20.04.2025

00:51

20.04.2025

00:51

932

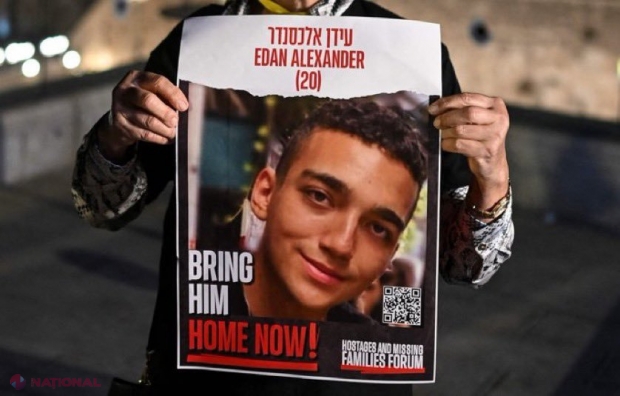

Destinul incert al ostaticului Edan Alexander continuă să preocupe lumea în urma conflictului israelian-marcat de noi dezvăluiri video ale Hamas

932

Destinul incert al ostaticului Edan Alexander continuă să preocupe lumea în urma conflictului israelian-marcat de noi dezvăluiri video ale Hamas

19.04.2025

22:47

19.04.2025

22:47

1138

Zelenski cere extinderea armistițiului cu Rusia și promite răspunsuri ferme la orice atac nou

1138

Zelenski cere extinderea armistițiului cu Rusia și promite răspunsuri ferme la orice atac nou

19.04.2025

20:35

19.04.2025

20:35

1211

Cel mai amplu schimb de prizonieri între Rusia și Ucraina: sute de militari întorși acasă cu sprijinul Emiratelor Arabe Unite

1211

Cel mai amplu schimb de prizonieri între Rusia și Ucraina: sute de militari întorși acasă cu sprijinul Emiratelor Arabe Unite

19.04.2025

20:08

19.04.2025

20:08

1065

Forțele ucrainene își extind controlul în regiunea rusă Belgorod, anunță Zelenski

1065

Forțele ucrainene își extind controlul în regiunea rusă Belgorod, anunță Zelenski

19.04.2025

19:50

19.04.2025

19:50

1031

Elena Erighina scrie istorie pentru Moldova cu trei medalii de aur la Campionatul European de Haltere

1031

Elena Erighina scrie istorie pentru Moldova cu trei medalii de aur la Campionatul European de Haltere

19.04.2025

19:36

19.04.2025

19:36

1571

Kiev sub asediu aerian chiar după anunțul de armistițiu al Kremlinului: Zelenski dezvăluie adevărata față a lui Putin față de Paște

1571

Kiev sub asediu aerian chiar după anunțul de armistițiu al Kremlinului: Zelenski dezvăluie adevărata față a lui Putin față de Paște

19.04.2025

18:27

19.04.2025

18:27

994

Putin anunță un armistițiu de Paște și oprirea temporară a operațiunilor militare în Ucraina

994

Putin anunță un armistițiu de Paște și oprirea temporară a operațiunilor militare în Ucraina

19.04.2025

17:53

19.04.2025

17:53

1670

Dezinformarea rusească lovește Moldova: Maia Sandu vizată de acuzații false de corupție și represiune

1670

Dezinformarea rusească lovește Moldova: Maia Sandu vizată de acuzații false de corupție și represiune

Trump speră într-un acord între Ucraina și Rusia: potențiale schimbări la orizont?

Trump speră într-un acord între Ucraina și Rusia: potențiale schimbări la orizont?

„Interbellic Fest @ CHIȘINĂU.RO” – un an întreg în spiritul efervescenței culturale interbelice

„Interbellic Fest @ CHIȘINĂU.RO” – un an întreg în spiritul efervescenței culturale interbelice

Zelenski acuză violarea repetată a armistițiului de către Rusia și cere oprirea atacurilor asupra civililor

Zelenski acuză violarea repetată a armistițiului de către Rusia și cere oprirea atacurilor asupra civililor

Ministrul ceh de externe critică armistițiul de Paște al Rusiei: "O mascare a agresiunii, nu un pas către pace"

Ministrul ceh de externe critică armistițiul de Paște al Rusiei: "O mascare a agresiunii, nu un pas către pace"

Inapoi

Inapoi